Signer électroniquement les documents en PDF,

simplement et gratuitement.

Publié le 09/11/2023 - Mis à jour le 22/11/2023 par Jean-Paul Figer

- Installer Foxit PDF reader

- Générer des certificats S/MIME

- Configuration de Foxit PDF Reader

- Signature des documents

- Petit bréviaire de la sécurité sur Internet

Comment signer les nombreux formulaires, contrats et documents divers reçus par mail ? Trop souvent les plus mauvaises solutions sont utilisées : imprimer le document, signer sur papier puis envoyer par la Poste ou numériser le document en .pdf pour l'envoyer par mail.

Pour supprimer l'étape papier, il existe d'excellentes solutions gratuites sûres et simples à utiliser pour insérer une signature directement dans le document .pdf. J'ai sélectionné un outil gratuit, conforme aux standards de l'Internet, Foxit PDF reader. Voici le mode d'emploi de A à Z pour les non-spécialistes de la sécurité.

Si vous n'êtes pas à l'aise avec le vocabulaire de la sécurité sur Internet, certificats, X509, ... j'ai mis quelques explications à la fin de cet article.

Installer Foxit PDF reader

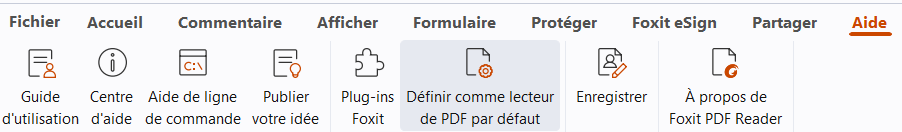

J'ai choisi Foxit PDF reader pour manipuler les fichiers .pdf, gratuit pour une utilisation personnelle. Vous pouvez le télécharger ici puis désinstaller Acrobat Reader (s'il existe) et faire de Foxit votre lecteur et éditeur de .pdf par défault (Foxit : Onglet Aide==> Définir comme lecteur de PDF par défaut).

Générer des certificats S/MIME

Cette étape n'est pas obligatoire mais fortement conseillée pour associer votre adresse mail vérifiée à votre signature numérique. Il faut créer un certificat par adresse mail (identifiant unique) que vous possédez. Je n'ai trouvé qu'une seule solution gratuite pour générer des certificats S/MIME reconnus par tous les navigateurs : Actalis.Voici la procédure à suivre à la lettre car leur site est avare d'explications pour la solution gratuite.

- Ne pas se créer de compte sur le site. Aller directement à https://extrassl.actalis.it/portal/uapub/freemail?lang=en

- Indiquer l'adresse mail du certificat à générer. Vous recevrez à cette adresse un mail avec le code pour vérifier que vous possédez cette adresse. Leur système n'est pas très rapide et le mail peut mettre plusieurs minutes avant d'arriver !

- Entrer le code de vérification et cocher les cases de consentement

- Si tout va bien, un code s'affiche à l'écran. Conserver soigneusement ce code car vous en aurez besoin en fin de procédure pour enregistrer votre certificat dans le magasin local.

- Vous avez du recevoir un mail avec les coordonnées pour télécharger votre certificat sur leur portail https://extrassl.actalis.it/portal/. Le login est l'adresse mail du certificat et un mot de passe, à changer, vous est fourni. Comme il ne servira qu'une fois, ce n'est pas la peine de le noter. En revanche, il faut bien conserver votre nouveau mot de passe qui vous donne accès à la gestion de votre certificat sur ce portail. Télécharger votre certificat. C'est un fichier de la forme

- En ouvrant ce fichier et en suivant la procédure, vous pouvez stocker le certificat dans votre magasin de certificats en utilisant le premier mot de passe fourni.

- Ultéreiurement, vous pourrez revenir sur ce portail pour gérer ce certificat (révocation, ..).

PKCS12_Credential_User_FreeEmail_VOTRE_MAIL.p12 à conserver précieusement .

Configuration de Foxit PDF Reader

Bien que son nom ne l'indique pas, Foxit PDF Reader permet aussi de modifier, d'horodater et signer des documents .pdf.Horodatage des documents

L'ajout d'un horodatage par un tiers de confiance à un document (ou à une signature électronique) fournit un sceau numérique d'intégrité des données et une heure et une date fiables certifiant le moment où la transaction a eu lieu.Les destinataires d’un document munis d'un horodatage de confiance peuvent vérifier

- quand le document a été horodaté

- s'il a été modifié après la date attestée par l'horodatage..

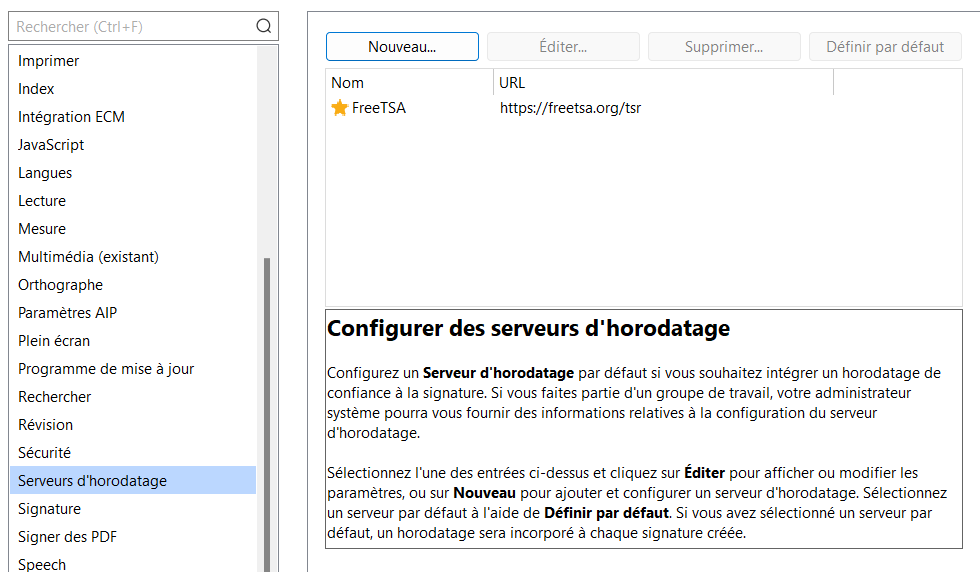

Configuration et utilisation du service d'horodatage dans Foxit

- Pour configurer l'horodatage Foxit : Onglet Fichier ==> Préférences ==> Serveurs d'horodatage, Nouveau...

ajouter comme nom freeTSA> et comme URL https://freetsa.org/tsr.

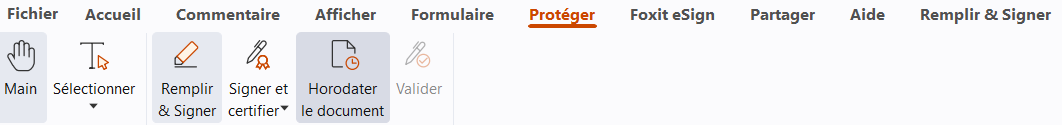

- Pour utiliser l'horodatage dans Foxit, choisir une document .pdf puis Onglet Protéger ==> Horodater le document. Foxit va créer un nouveau document .pdf intégrant l'horodatage.

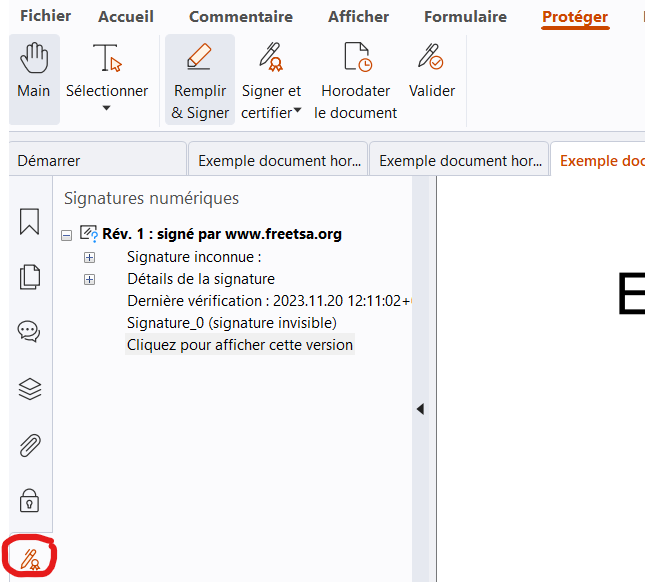

Dans ce nouveau document, cliquer sur le dernier icone de la liste verticale à gauche (gestion des signatures numériques) pour faire apparaitre l'horodatage s'il existe.

Signature des documents

Signature simple

Il faut au préalable configurer Foxit avec vos modèles de signature. Vous pouvez créer plusieurs modèles de signature manuscrite depuis un simple texte avec votre nom ou votre mail jusqu'à la numérisation de votre signature manuscrite actuelle. Dans ce dernier cas, le mieux est de créer une image au format.png avec un fond transparent. Il est alors facile d'insérer cette image dans le document .pdf puis l'enregistrer. Foxit : Onglet Accueil ==> annotation d'image et tracer un rectangle avec la souris à l'endroit de la signature. Cette signature simple est légale depuis l'an 2000 (LOI no 2000-230 du 13 mars 2000 portant adaptation du droit de la preuve aux technologies de l'information et relative à la signature électronique) mais est aussi facilement falsifiable qu'une signature manuscrite sur papier.L'écrit sous forme électronique est admis en preuve au même titre que l'écrit sur support papier, sous réserve que puisse être dûment identifiée la personne dont il émane et qu'il soit établi et conservé dans des conditions de nature à en garantir l'intégrité.

Signature électronique

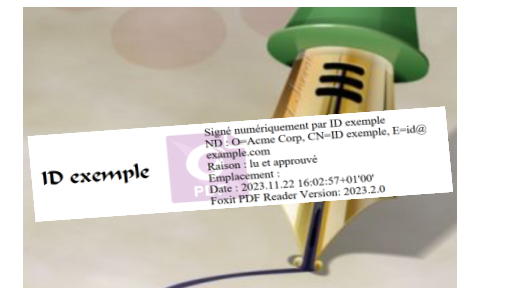

Avec un signature électronique, on peut faire beaucoup mieux : signer et horodater le document avec votre identité numérique pour le rendre infalsifiable. Avec le certificat créé plus tôt, votre identité numérique (adresse mail) est garantie par un tiers de confiance (Actalis).Pour signer avec l'IDentité numérique, dans Foxit : Onglet Protéger ==> Signer et Certifier, choisir Placer une signature...

Tracer un rectangle avec la souris à l'endroit choisi pour la signature : un formulaire apparait pour configurer une signature. Soit on choisit un modèle existant, soit on en crée un nouveau. On peut faire apparaitre son nom ou une image de signature associé à la signature numérique. Les différentes options vous permettent de configurer votre sceau à votre guise. En cliquant sur signer, la signature est intégrée au document et on enregistre une nouvelle version signée.

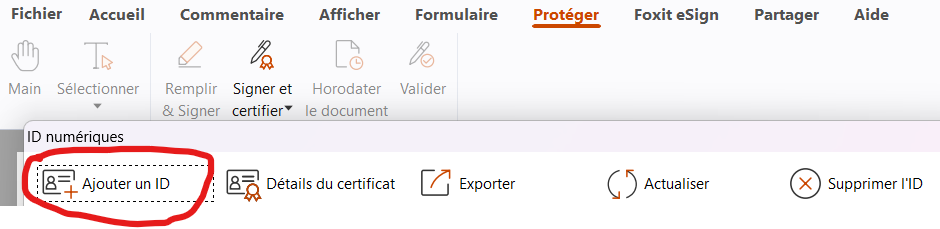

Dans Foxit : Onglet Protéger ==> Signer et Certifier, choisir ID numériques puis Ajouter un ID et cocher Nouvel ID numérique ..., Choisir Magasin de Certificats Windows et remplir le formulaire.

Petit bréviaire de la sécurité sur Internet

La sécurité des échanges de données sur un réseau doit fournir 4 garanties:

- être sûr de son interlocuteur. C'est l'authentification réciproque des correspondants.

- être sûr que les données transmises n'ont pas été modifiées accidentellement ou intentionnellement. C'est l'intégrité des données.

- éviter que les données soient lues par des systèmes ou des personnes non autorisées. C'est la confidentialité.

- éviter la contestation par l'émetteur de l'envoi des données. C'est la signature, appelée aussi non-répudiation.

Il est indispensable de protéger physiquement l'accès au matériel pour assurer la sécurité des données. C'est possible dans une pièce ou un immeuble. C'est impossible dès que le réseau est physiquement étendu. Il faut donc être capable de protéger des données qui transitent sur des réseaux publics ou privés, avec ou sans fil, par définition considétés comme non sécurisé. Un seul système s'est imposé sur l'Internet : c'est la PKI (Public Key Infrastructure) ou Infrastructure à clés publiques. Chaque utilisateur ou machine du réseau Internet est identifié par un certificat numérique X509 . Ce certificat comporte 2 clés, une clé "privée" ou secrète et une clé "publique". La clé privée est détenue par l'utilisateur. Elle est habituellement protégée par un mot de passe, quelquefois par une carte à puce ou par un système biométrique. La clé publique est accessible à tous. On peut la publier sur Internet ou l'envoyer avec les messages. Le fait de connaître cette clé n'aide pas à trouver l'autre.

Pour comprendre le fonctionnement sans entrer dans des théories mathématiques compliquées, il suffit de se souvenir que ce qui est chiffré par une clé ne peut être déchiffré que par l'autre et inversement.

La sécurité du système est fondée sur le temps de calcul considérable nécessaire aux machines les plus puissantes pour "casser" les clés. Les clés habituellement utilisées comportent 1024 ou 2048 bits ce qui en principe en garantit l'inviolabilité, tout au moins dans l'état actuel des connaissances mathématiques.

Authentification

Avant d'échanger des données sur Internet, il faut une authentification réciproque du client et du service C'est le rôle des certificats. Ceux-ci sont signés par une autorité de certification pour garantir que leur contenu n'a pas été modifié. Le certificat du service sert aussi au protocole HTTPS à chiffrer les échange sur le réseau entre le client et le service pour garantir la confidentialité des données.Intégrité des donnnées

Un "hash code", une sorte de signature numérique, est ajouté à chaque bloc de données transmises qui permet de vérifier facilement que les données n'ont pas été modifiées accidentellement ou intentionnellement.Confidentialité des donnnées

le certificat peut servir à chiffrer les données avec la clé publique du destinataire. De cette manière, seul le destinataire avec sa clé privée saura déchiffrer les données.Signature

En combinant Horodatage, Intégrité et Confidentialité, on peut signer un bloc de données à date certaine. En fait, on chiffre le hash code des données horodatées avec la clé privée du certificat de l'utilisateur. Avec la clé publique de l'utilisateur, on peut facilement vérifer l'intégrité, la date et l'heure de la signature. La signature ne chiffre pas les données, seulement le bloc de contrôle.Ajoutez vos commentaires ci-après ou les envoyer à Jean-Paul Figer

Ce(tte) œuvre est mise à disposition selon les termes de la Licence Creative Commons Attribution - Pas d'Utilisation Commerciale - Pas de Modification 4.0 International.